Cyber Repercussions vs Investments

El panorama de amenazas evoluciona mas rapido que las organizaciones, por lo cual se debe invertir en medidas sólidas de ciberseguridad para preservar sus activos.

Trasladar esta necesidad de inversion a una junta directiva es desafiante y demostrar ese RoI (Return of Investment) puede resumirse en dos caminos:

A-Cyber-Incident (Too Late)

B-Cyber-Risk Probability & Breach-Cost

Breach-Cost

Cuando hablamos de Breach-Cost puede traducirse en 3 puntos segun la industria:

Pérdidas financieras: una infracción puede generar cientos de millones en multas, acuerdos legales y compensaciones a los clientes afectados de forma directa o indirecta por impacto operativo. También puede provocar una caída en los precios de las acciones, lo que afectará a los accionistas.

Daño a la reputación: la reputación de la marca puede verse considerablemente afectada debido a una infracción, lo que provoca una pérdida de confianza del cliente y requiere años para reconstruirla si deciden continuar elidiéndonos como su provider.

Escrutinio regulatorio: una violación puede provocar un mayor escrutinio regulatorio sobre la protección de datos, lo que resulta en nuevas auditorias sobre seguridad de datos por parte de los clientes y los reguladores mismos a los que se responda o la negación de renovación de una licencia para operar.

Recuperarse de cualquiera de estas consecuencias puede significar un hito considerable en el ciclo de vida de una empresa, y en algunas de temprana edad un desenlace inesperado.

Risk-Probability

Cuando hablamos de Cyber-Risk Probability significa llevar un mapeo realistico de riesgos técnicos y la ponderación de su ocurrencia como prioridad.

Desde un punto de vista de negocio como va contribuir la remediacion de cada riesgo a mantener/mejorar la continuidad operacional o la confianza de los clientes o asumir alguno de los costos antes mencionados en caso de ocurrencia.

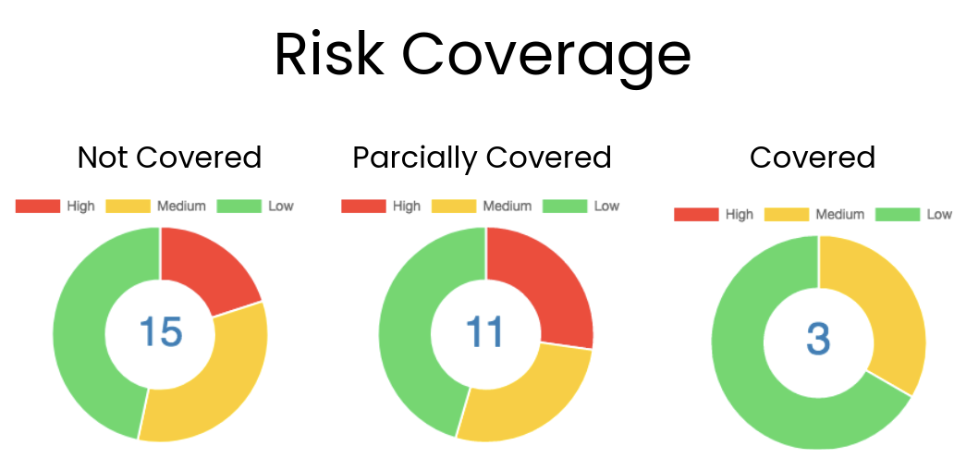

Una practica inicial, rapida y efectiva para llevar este mapeo es listando las amenazas mas comunes y cual es el nivel de postura/cobertura.

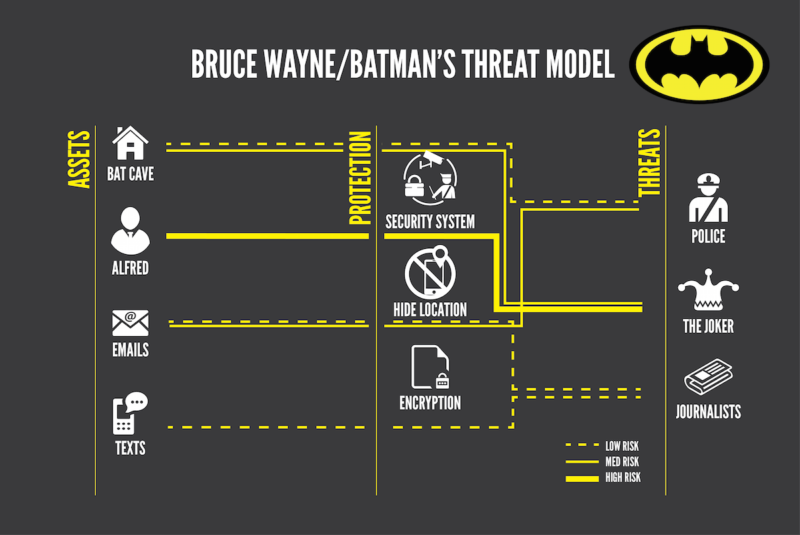

Una practica mas tecnica y long-term seria con un modelado de amenazas (Threat Model) mapeando nuevamente status y madurez de postura habiendo identificado nuestros activos segun el tipo de industria.

Una vez presentado nuestro RoI, deberemos trabajar en madurar nuestros tiempos de Detección y Respuesta y las tecnologias que las empoderaran con automatizaciones.

Al fomentar una cultura de seguridad/ cyber-mindsets, las organizaciones pueden prepararse mejor a recuperarse y responder a las brechas frente a las crecientes amenazas.